サイト内の現在位置

「エモテット」

最新ITキーワード2021年4月2日在宅ワークに大敵

コロナ禍で一挙に進展した在宅ワークだが、思わぬ落とし穴もある。大半の企業のオフィスはサイバー攻撃から情報を守る防御態勢を整えているが、緊急事態であわただしく仕事場を自宅に切り換えたケースでは、自宅のパソコンやネットワークに十分な対策が施されているとはいえない。自宅で使うパソコンにマルウェア(悪意あるソフト)が侵入し、そこから企業システムに打撃を与える危険が大きくなっている。その中でいま最も警戒しなければならないのが「エモテット」だ。

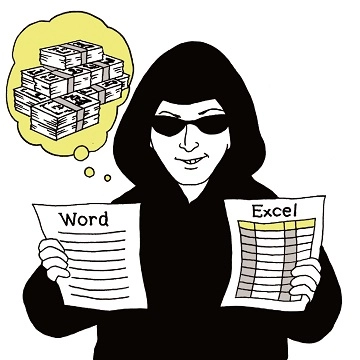

エモテットはメールに添付されたワードやエクセルなど、マイクロソフト・オフィスのファイルに仕掛けられる。それらのファイルを開いたり、書かれているURLのリンクをクリックすると感染する仕組みだ。

このマルウェアに感染すると、パソコンでやり取りしたメールのアドレス情報や本文の文面などを盗んで情報を流出させる。さらに、攻撃者はこれらのメールの返信を装い、マルウェアに感染しているオフィス・ファイルを添付して自動送信する。これを受け取った相手は実際のメールの文面が使われているので不審を抱かずにファイルを開き、感染が拡大してゆく、という具合である。

また、エモテットはパソコンに侵入後、別のさらに悪質なマルウェアをダウンロードして被害を重症化させる。たとえば「ランサムウェア(身代金詐欺)」である。仕事上必要なパソコン内のファイルを暗号化して読めなくし、解読情報を提供する代わりに金を要求するマルウェアだ。ファイルが使えないと仕事ができなくなるので、やむなく身代金を払う、という被害者の心理を突いた仕組みだ。

感染予防としては、少しでも違和感を覚える不審な添付ファイルは開かないこと。しかし実際に使われているメールを悪用しているので見破るのはなかなか難しい。うっかり開いてしまったと感じたら、まず、パソコンをネットワークから切り離して感染の拡大を防ぎ、ウイルスチェックのソフトを利用して除去することが必要だ。同時に、感染ルートの可能性がある社内のパソコンすべてのウイルスチェックも必要になる。

エモテットは5、6年前に出現したことが知られていたが、日本で急速に拡大したのは1年ほど前の2019年秋である。コンピュータセキュリティの情報を収集して対策などを支援する一般社団法人JPCERTコーディネーションセンター(JPCERT)は、エモテットの感染の有無を確認できる「エモチェック」を配布している。これを使って感染の拡大にブレーキをかける努力が必要だろう。

人間に襲いかかるウイルスとの闘いも厄介だが、コンピュータウイルスの感染との闘いも厄介である。毎年、次々と新顔のウイルス(マルウェア)が登場する。在宅ワークが浸透し、守るべきパソコンがオフィスの外に広がってゆく。これまでとは違う対策を講じなければならない。在宅での仕事が増える中、情報システム部門は在宅ワーカーのセキュリティ対策の強化が必要だろう。

プロフィール

文=中島 洋[Nakajima Hiroshi]

株式会社MM総研 特別顧問

1947年生まれ。日本経済新聞社でハイテク分野などを担当。日経マグロウヒル社(現・日経BP社)では『日経コンピュータ』『日経パソコン』の創刊に関わる。2003年、MM総研の代表取締役所長に就任、2019年7月から同社特別顧問。